本文哈希值(SHA 1): 418ea6548326a5f3b9496aa7912935fec8ca925c

编号:PandaLY安全知识第031号

什么是区块链网络钓鱼攻击?

大家可能对“钓鱼”这个词并不陌生,它原本是指那些利用虚假网站或邮件诱导人们点击链接,进而骗取个人信息的网络诈骗行为。如今,随着区块链和加密货币的流行,这种钓鱼行为也演变成了区块链世界里的骗局。

区块链钓鱼攻击与传统钓鱼攻击本质上是一样的,攻击者会伪装成你信任的人,比如你经常使用的钱包网站、交易平台,甚至是你参与过的项目,利用虚假链接、虚假社交媒体账号、看似合法但实际上存在漏洞的智能合约,引诱你输入私钥、助记词,或者签署恶意交易,结果就是你的加密资产在你不知情的情况下被转移走。

举个例子,你在社交平台上看到官方空投活动,上面有一个很像你熟悉的钱包网站的链接,你点进去输入助记词,然后发现里面的钱全没了,这就是典型的区块链钓鱼攻击场景。

钓鱼攻击尤其狡猾,专门针对那些对区块链技术不太熟悉、对防护措施了解不够的用户。很多人因为疏忽大意或贪图小利而落入攻击者的陷阱。因此,我们必须对这些攻击保持警惕,时刻防范。

那么如何识别网络钓鱼攻击呢?这要从其原理说起。

网络钓鱼攻击的工作原理

钓鱼攻击主要有四种类型,分别是虚假空投、诱导签名、后门工具、提供助记词。

伪造的 空投:

攻击者利用地址生成器生成与用户钱包地址极为相似的地址(通常首位或尾位数字相同),然后多次向这些地址转入攻击者部署的小额资金(如0.001USDT)或伪造的USDT,让用户误认为这些地址就是之前正常的付款地址,当用户进行新的转账时,可能会复制历史交易记录,误将资金转入攻击者地址,造成资产损失。

诱导 签名:

攻击者创建虚假网页,如模仿知名项目的网站、虚假的空投链接、购物平台等,诱骗用户连接钱包并进行签名操作,从而窃取资产。

常见的诱导签名攻击包括以下几种:

-

直接转移

攻击者将签名操作伪装成接收空投、钱包连接等功能,但实际操作是将用户资产转移到攻击者地址。

-

已授权 代币 转移

用户在钓鱼网站上签署交易,比如ERC 20的approve call或者NFT的setApproveForAll,获得授权后,攻击者就可以随意转移用户资产。

-

空白地址授权钓鱼

空白地址授权钓鱼是授权钓鱼的升级版,当用户点击钓鱼链接进行授权(一般是批准或者增加授权)时,spenders地址是一个没有任何链上记录的空地址。如果受害者签署了授权,那么这个空地址就会被用来通过create2方法部署合约,转移受害者的资金。使用空白地址授权可以避免授权地址被检测工具标记的情况,从而绕过一些钱包的安全检查。

-

免费购买 NFT 钓鱼

诱骗用户签署一份 NFT 销售订单。NFT 由用户持有。一旦用户签署这份订单,攻击者就可以直接通过 OpenSea 购买用户的 NFT,但购买价格由攻击者决定,这意味着攻击者无需花费任何金钱就可以购买用户的 NFT。

-

eth_sign 空白支票(盲签名)

eth_sign 又称为盲签名,使用 eth_sign 对任意哈希值进行签名,相当于给攻击者开出一张空头支票,因此攻击者可以构造任意自定义交易,窃取用户资产。

-

许可证钓鱼

Permit 是 ERC 20 协议的一个扩展功能,允许用户通过签名消息并将签名结果发送到另一个钱包来完成授权操作,该钱包可以完成资产转移操作。通过诱导用户签署 ERC 20 的 Permit 授权,攻击者可以获得转移用户代币的权限。

-

personal_sign 签名

personal_sign通常用于对人可读的内容进行签名,但是也可以将签名的内容处理成哈希值。

For example: 0x62dc3e93b0f40fd8ee6bf3b9b1f15264040c3b1782a24a345b7cb93c9dafb7d8消息是目标明文经过keccak 256哈希处理后的结果,钓鱼用户无法看懂签名的内容,如果签名的话就会被钓鱼。

恶意多重签名:

多重签名的初衷是为了让钱包更加安全,让多个用户共同管理和掌控同一个钱包的使用权限。

以波场为例,波场多重签名分为 Owner(最高权限,可管理权限,执行所有操作)、Witness(参与投票管理)和 Active(用于日常操作,如转账或者调用合约),新账户创建时,账户地址默认拥有 Owner 权限。

当攻击者通过钓鱼网站/APP获取用户私钥后,攻击者可以将Owner/Active转账或者授权给自己的地址。注意转账会移除用户的Owner权限,而授权不会移除用户的权限。但无论如何,用户都失去了转账的权利。

由于用户仍然可以转移资金,攻击者可能会采取长线策略,不会立即转移受害者的资产。只有当受害者发现自己的钱包被恶意多重签名并停止转移资金后,攻击者才会转移资金。

后门工具:

-

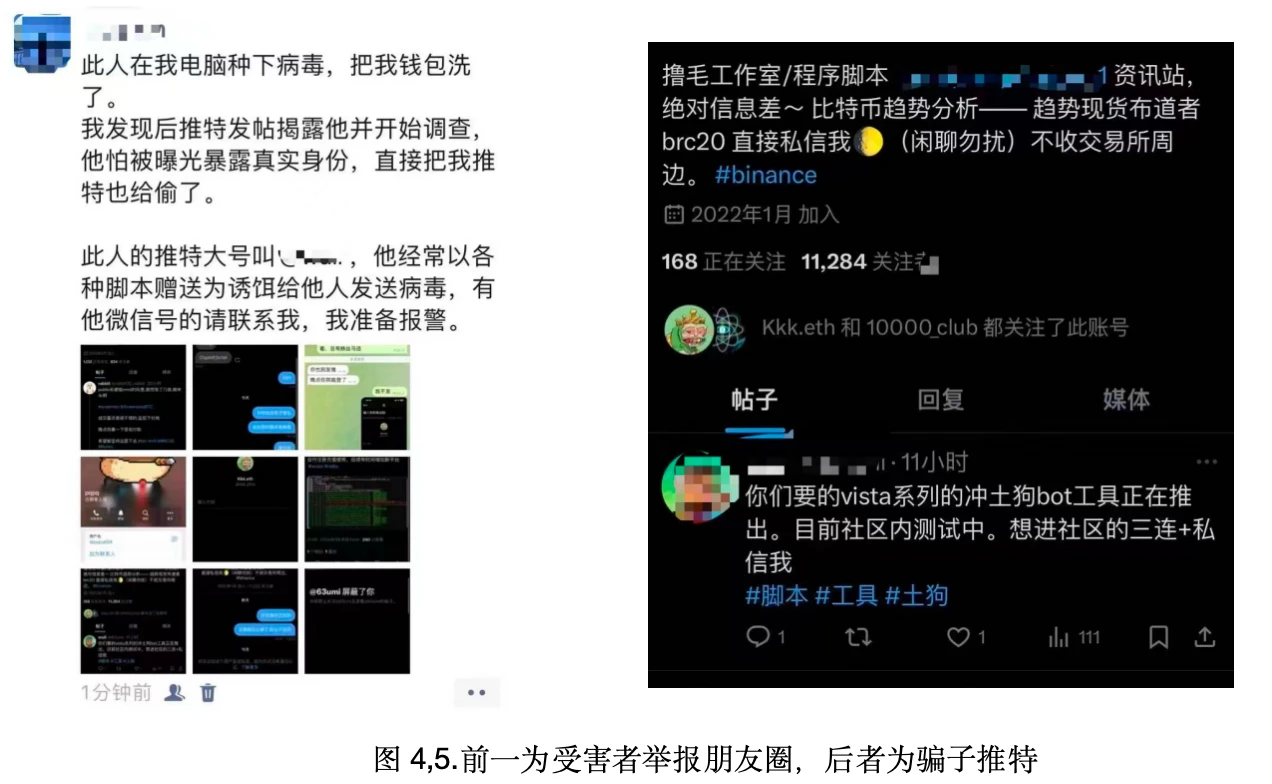

伪装成科学家的工具

科学家工具通常是指区块链生态中一些高级用户(所谓的科学家)使用的交易辅助工具,比如用于快速批量铸造 NFT、批量发送 Token,或者快速执行某些复杂的链上操作的工具。这类工具受到一级市场用户的青睐,因为它们可以大大提高操作效率。

然而攻击者会冒充此类工具的开发者,发布看似合法的工具,但实际上在工具内部植入后门程序,这些后门程序可能在用户使用工具时偷偷获取私钥或助记词,或者直接操控用户钱包将代币发送到攻击者指定的钱包,攻击者再通过这些敏感信息控制用户的钱包。

-

假浏览器插件

很多用户喜欢使用浏览器插件(如MetaMask、Token Pocket)来进行区块链交易,攻击者可能通过钓鱼网站诱骗用户安装虚假插件,这些插件安装后会偷偷记录用户的交易行为、窃取私钥、进行多重签名等。

-

交易加速器或优化工具

此类工具通常宣称可以帮助用户加快交易确认或优化链上操作,而用户使用这些功能往往需要输入私钥或签名,攻击者在使用过程中诱导用户输入关键信息并偷偷记录下来。

提交私钥/助记词:

Attackers will create some fake trading websites or Telegram applets (such as fake Pepebot), asking users to provide private keys or mnemonics to bind their wallets, and tricking users into making “dog” transactions or other operations. In fact, attackers use these means to steal users’ private keys and then transfer all assets in their wallets.

典型案例分析

伪造的 空投 Scam:

When the Wormhole project released an airdrop announcement, many Twitter accounts imitated the official account and released fake airdrop links. Figure 1 The project owner is @studioFMmilano· 1 h, Figure 2 The fake project owner is @studioFMmilano, while the real project owner is @wormhole.

诱导钱包签名:

假冒网站签名:

以 moonbirds-exclusive.com/ 钓鱼网站为例,该网站是一个模仿 www.proof.xyz/moonbirds 的假冒网站。当用户连接钱包并点击 Claim 时,会弹出签名申请框,此时 Metamask 会显示红色警告,但由于弹窗上签名内容显示不清,用户很难判断这是否是一个陷阱。一旦用户签名,骗子就可以使用用户的私钥对任何交易进行签名,包括转移资产。

许可证签名:

在质押期间,有用户在钓鱼网站签署了授权,用户立即查看,未发现授权异常,但钓鱼网站随后将授权离线签名上传到链上,对目标地址的资产开启了授权风险暴露,而目标用户对此并不知情,直到目标用户提出重新质押相关ETH资产,钓鱼网站才立即将相关资产转移,导致用户损失$2.12万元。

图3. 通过许可离线授权签名账户

恶意多重签名:

恶意多重签名钓鱼手段有很多种,最常见的是攻击者故意泄露私钥或伪造插件/钱包

攻击者故意泄露私钥:

攻击者在社交媒体或者其他渠道泄露私钥,采用各种手段诱骗受害者将加密资产转入钱包,在受害者发现无法转出资产后,攻击者将钱包资产转移。

假的 TokenPocket 钱包:

受害者在搜索引擎上搜索TP钱包,并下载了TP钱包而非官网钱包,但实际下载的钱包并非官方钱包,而是攻击者在网上推出的假钱包,用户绑定助记词后,受害者钱包会被自动多重签名,导致无法转移资产。

后门工具:

The victim found a blogger on Twitter who claimed to be a specialist in WEB-3 “massaging” and various script development. The victim downloaded and ran the script given away for free by the blogger, only to find that his wallet had been emptied and he had lost tokens worth 700 USDT.

如何预防区块链网络钓鱼攻击

-

验证链接和 URL

访问任何与加密货币相关的网站时,请务必验证链接和 URL 的真实性。网络钓鱼攻击者通常会创建与官方网站非常相似的虚假网站,仅更改几个字符,这很容易导致欺诈。因此,预防的第一步是:

1. 避免点击陌生的链接:收到任何陌生的电子邮件、社交媒体消息或来自未知来源的链接时要格外小心,尤其是那些声称是来自官方渠道的促销信息、空投活动或账户问题提示。

2、使用书签保存经常使用的官方网站:在访问加密货币交易所或钱包服务时,建议直接使用浏览器中保存的书签,而不要通过搜索引擎搜索,以避免误进入钓鱼网站。

-

多因素身份验证(2FA)

多重认证(2FA)是增加账户安全的重要措施之一,登录账户时,除了密码外,还需要额外的验证步骤,通常是通过手机短信或认证器应用生成的动态验证码来确认身份。

1. Enable 2FA: Be sure to enable 2FA for all cryptocurrency accounts that support it, including exchange accounts, wallet apps, etc. Even if an attacker gets your password, they still can’t log in to your account without the 2FA verification code.

2. 使用身份验证器应用程序:尝试使用身份验证器应用程序(例如 Google Authenticator 或 Authy),而不是短信验证,因为短信可能容易受到 SIM 劫持攻击。

3. 定期更新2FA设备:确保绑定的手机或验证设备为最新版本,如手机丢失或更换,请及时更新2FA设备,避免安全风险。

-

安全意识培训

区块链网络钓鱼攻击不断演变,因此持续学习和安全意识非常必要。

1、关注安全社区和新闻:定期关注区块链和加密货币安全相关的新闻、博客和社区论坛,获取最新的安全信息和警告,避免陷入新的网络钓鱼陷阱。

2、提高警惕:养成在进行任何敏感操作(如授权签名、交易转账)前仔细检查操作内容的习惯,不要随意在陌生的网站或平台上连接钱包或进行签名操作。

-

钱包安全管理

钱包是加密货币的核心存储工具,妥善管理钱包安全对于防范钓鱼攻击至关重要。

1、切勿泄露助记词或私钥:助记词和私钥是控制钱包的关键,一旦泄露,攻击者可直接获取钱包中的资产。因此助记词和私钥一定要妥善保管,切勿泄露给任何人,也不要存放在联网设备上。

2. 使用冷钱包存储大额资产:冷钱包是指不连接互联网的钱包,一般是硬件钱包,安全性更高。对于长期持有的大额资产,建议存放在冷钱包中,防止遭受网络攻击。

3、合理使用热钱包:热钱包是连接互联网的钱包,方便日常交易,但相对安全性较差。建议将少量日常交易资金放在热钱包中,尽量将大部分资金存放在冷钱包中,以分散风险。

4. 定期备份钱包数据:确保您的钱包助记词、私钥或恢复密码得到可靠备份。建议您将备份信息存储在安全的离线位置,例如加密的 USB 设备或实体纸张。

Conclusion

在区块链的世界里,用户的每一步操作都可能直接影响资产的安全。随着技术的发展,钓鱼攻击手段也在不断升级,所以我们要时刻保持高度警惕,增强自我保护意识,避免落入骗局。无论是验证链接、使用安全设备、开启多因素身份验证,还是妥善管理钱包,这些小措施都能为我们的资产筑起一道坚实的防线。

一定要极其小心,不要行动太仓促!

连源科技是一家专注于区块链安全的公司,核心工作包括区块链安全研究、链上数据分析、资产及合约漏洞救援等,已成功为个人及机构追回多起被盗数字资产,同时致力于为行业机构提供项目安全分析报告、链上溯源、技术咨询/支持等服务。

感谢阅读,我们会持续关注和分享区块链安全内容。

本文来源于网络:区块链世界的隐藏威胁:钓鱼攻击全解析

相关:在年收入处于赤字的情况下,Ethena 能否度过巨大的市场调整?

经过一个周末,比特币昨日跌破$60,000,今日继续下跌触及$49,000,24小时跌幅达18.5%。以太坊暴跌25%至$2,100以下,加密市场全线下跌。市场大跌让原本就低迷的加密市场雪上加霜,原本就低迷的DeFi领域更是遭受重创。根据DeFiLlama的数据,Ethena Labs在过去一个月的营收为负数。如果以此计算年营收(过去30天营收x 12),Ethena Labs全年营收约为负$32.95万美元。 Ethena Labs 推出的算法稳定币 USDe 目前依赖抵押 BTC、stETH 及其固有收益,同时建立比特币和 ETH 的空头仓位以平衡 Delta 并使用永续/期货资金……