सुरक्षा संकट के बाद दृढ़ विश्वास: SUI में अभी भी दीर्घकालिक विकास की क्षमता क्यों है?

यह लेख संयुक्त रूप से प्रकाशित किया गया है एक्वेरियस कैपिटल और क्लेन लैब्स . पर्यावरण संबंधी परियोजनाओं के लिए विशेष धन्यवाद। NAVI प्रोटोकॉल , बकेट प्रोटोकॉल और कॉमा 3 वेंचर्स शोध प्रक्रिया के दौरान उनके तकनीकी मार्गदर्शन और समर्थन के लिए।.

संक्षेप में

1. सेटस भेद्यता अनुबंध कार्यान्वयन से उत्पन्न होती है, न कि स्वयं एसयूआई या मूव भाषा से।

इस हमले का मूल कारण Cetus प्रोटोकॉल में अंकगणितीय कार्यों की सीमा जाँच का अभाव है – यह एक तार्किक भेद्यता है जो मास्क ओवर-विड्थ और डिस्प्लेसमेंट ओवरफ्लो के कारण उत्पन्न होती है, जिसका SUI चेन या Move भाषा के संसाधन सुरक्षा मॉडल से कोई संबंध नहीं है। इस भेद्यता को एक पंक्ति की सीमा जाँच से ठीक किया जा सकता है, जिससे पूरे इकोसिस्टम की मूल सुरक्षा प्रभावित नहीं होगी।.

2. The “reasonable centralization” in the SUI mechanism shows its value in crises

हालांकि SUI में DPoS वैलिडेटर राउंड और ब्लैकलिस्ट फ्रीजिंग फ़ंक्शन का उपयोग करके केंद्रीकरण की थोड़ी प्रवृत्ति है, लेकिन CETUS घटना के दौरान यही चीज़ कारगर साबित हुई: वैलिडेटर ने तुरंत दुर्भावनापूर्ण पते को अस्वीकार सूची में सिंक्रनाइज़ किया, संबंधित लेन-देन को पैकेज करने से इनकार कर दिया और 10 लाख से अधिक धनराशि को तुरंत फ्रीज़ कर दिया। यह मूल रूप से ऑन-चेन कीन्सियनवाद का एक सकारात्मक उदाहरण है, और प्रभावी वृहद आर्थिक विनियमन ने आर्थिक प्रणाली में सकारात्मक भूमिका निभाई है।.

3. तकनीकी सुरक्षा पर विचार और सुझाव

गणितीय विश्लेषण और सीमा जाँच: सभी प्रमुख अंकगणितीय संक्रियाओं (जैसे बिट शिफ्ट, गुणा और भाग) के लिए ऊपरी और निचली सीमा अभिकथन लागू करें, और चरम मान फ़ज़िंग और औपचारिक सत्यापन करें। इसके अतिरिक्त, ऑडिटिंग और निगरानी को बेहतर बनाने की आवश्यकता है: सामान्य कोड ऑडिटिंग के अलावा, एक पेशेवर गणितीय ऑडिट टीम और वास्तविक समय में ऑन-चेन लेनदेन व्यवहार का पता लगाने की सुविधा जोड़ें ताकि असामान्य विभाजन या बड़े फ्लैश लोन को यथाशीघ्र पकड़ा जा सके।;

4. वित्तपोषण गारंटी तंत्र पर सारांश और सुझाव

सेटस घटना में, एसयूआई ने परियोजना टीम के साथ कुशलतापूर्वक काम करते हुए 160 मिलियन ट्रिलियन डॉलर से अधिक की धनराशि को सफलतापूर्वक फ्रीज किया और 9 लाख डॉलर की क्षतिपूर्ति योजना को बढ़ावा दिया, जिससे मजबूत ऑन-चेन लचीलापन और पर्यावरणीय जिम्मेदारी का प्रदर्शन हुआ। एसयूआई फाउंडेशन ने सुरक्षा को मजबूत करने के लिए 10 मिलियन डॉलर की ऑडिट धनराशि भी जोड़ी। भविष्य में, हम फंडिंग गारंटी प्रणाली को बेहतर बनाने के लिए ऑन-चेन ट्रैकिंग सिस्टम, सुरक्षा उपकरणों के सामुदायिक सह-निर्माण, विकेंद्रीकृत बीमा और अन्य तंत्रों को और बढ़ावा दे सकते हैं।.

5. एसयूआई पारिस्थितिकी तंत्र का विविध विस्तार

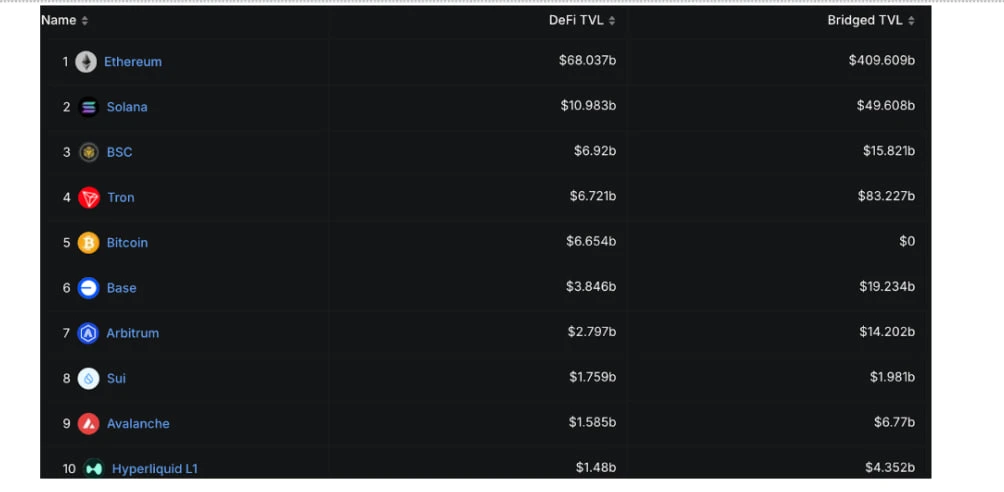

दो साल से भी कम समय में, SUI ने नई चेन से एक मजबूत इकोसिस्टम में तेजी से बदलाव हासिल किया है और स्टेबलकॉइन, DEX, इंफ्रास्ट्रक्चर, DePIN, गेम्स आदि जैसे कई क्षेत्रों को कवर करते हुए एक विविध इकोसिस्टम का निर्माण किया है। स्टेबलकॉइन का कुल मूल्य 1 बिलियन अमेरिकी डॉलर से अधिक हो गया है, जो DeFi मॉड्यूल के लिए एक ठोस लिक्विडिटी आधार प्रदान करता है; TVL विश्व में 8वें स्थान पर है, लेनदेन गतिविधि विश्व में 5वें स्थान पर है और गैर-EVM नेटवर्क 3वें स्थान पर है (बिटकॉइन और सोलाना के बाद दूसरे स्थान पर), जो मजबूत उपयोगकर्ता भागीदारी और परिसंपत्ति संचय क्षमताओं को दर्शाता है।.

1. किसी हमले के कारण होने वाली श्रृंखला प्रतिक्रिया

22 मई, 2025 को, SUI नेटवर्क पर तैनात एक प्रमुख AMM प्रोटोकॉल, Cetus पर हैकरों ने हमला किया। हमलावरों ने पूर्णांक ओवरफ़्लो समस्या से संबंधित एक तार्किक भेद्यता का फायदा उठाकर सटीक हेरफेर किया, जिसके परिणामस्वरूप 1 करोड़ 10 करोड़ 200 करोड़ से अधिक की संपत्ति का नुकसान हुआ। यह घटना न केवल इस वर्ष अब तक DeFi क्षेत्र में हुई सबसे बड़ी सुरक्षा घटनाओं में से एक है, बल्कि SUI मेननेट के लॉन्च के बाद से सबसे विनाशकारी हैकर हमला भी है।.

डेफीलामा के आंकड़ों के अनुसार, हमले के दिन पूरी SUI चेन का TVL $330 मिलियन से अधिक गिर गया, और Cetus प्रोटोकॉल की लॉक की गई राशि पल भर में 84% घटकर $38 मिलियन रह गई। कोलैटरल से प्रभावित होकर, SUI पर कई लोकप्रिय टोकन (जिनमें Lofi, Sudeng, Squirtle आदि शामिल हैं) एक घंटे में 76% से गिरकर 97% तक पहुंच गए, जिससे SUI की सुरक्षा और पारिस्थितिक स्थिरता को लेकर बाजार में व्यापक चिंता पैदा हो गई।.

लेकिन इस झटके के बाद, एसयूआई इकोसिस्टम ने मजबूत लचीलापन और पुनर्प्राप्ति क्षमता दिखाई। हालांकि सेटस घटना ने विश्वास में अल्पकालिक उतार-चढ़ाव पैदा किया, लेकिन इस श्रृंखला पर फंड और उपयोगकर्ता गतिविधि में कोई स्थायी गिरावट नहीं आई। इसके बजाय, इसने पूरे इकोसिस्टम को सुरक्षा, बुनियादी ढांचे के निर्माण और परियोजना की गुणवत्ता पर अधिक ध्यान देने के लिए प्रेरित किया।.

क्लेन लैब्स हमले के कारण, एसयूआई के नोड सर्वसम्मति तंत्र, मूव भाषा की सुरक्षा और एसयूआई के पारिस्थितिक विकास पर ध्यान केंद्रित करेगी, विकास के शुरुआती चरणों में मौजूद इस सार्वजनिक श्रृंखला के वर्तमान पारिस्थितिक परिदृश्य को स्पष्ट करेगी और इसकी भविष्य की विकास क्षमता का पता लगाएगी।.

2. सीटस हमले के कारण का विश्लेषण

2.1 आक्रमण कार्यान्वयन प्रक्रिया

स्लोमिस्ट टीम द्वारा किए गए सेटस हमले के तकनीकी विश्लेषण के अनुसार, हैकर्स ने प्रोटोकॉल में मौजूद एक महत्वपूर्ण अंकगणितीय ओवरफ्लो भेद्यता का सफलतापूर्वक फायदा उठाया और फ्लैश लोन, सटीक मूल्य हेरफेर और अनुबंध दोषों की मदद से थोड़े ही समय में 10,200 मिलियन से अधिक की डिजिटल संपत्ति चुरा ली। हमले के मार्ग को मोटे तौर पर निम्नलिखित तीन चरणों में विभाजित किया जा सकता है:

1. फ्लैश लोन लॉन्च करना और कीमतों में हेरफेर करना।

हैकर ने सबसे पहले अधिकतम फिसलन का फायदा उठाकर 10 अरब हासुई फ्लैश लोन को तेजी से भुनाया, बड़ी मात्रा में धनराशि उधार ली और कीमतों में हेरफेर किया।.

फ़्लैश लोन उपयोगकर्ताओं को एक ही लेनदेन में धनराशि उधार लेने और वापस करने की सुविधा देते हैं, और उन्हें केवल एक हैंडलिंग शुल्क देना होता है। इसमें उच्च लीवरेज, कम जोखिम और कम लागत जैसी विशेषताएं हैं। हैकर्स इस तंत्र का उपयोग कम समय में बाजार मूल्य को कम करने और इसे एक बहुत ही सीमित दायरे में सटीक रूप से नियंत्रित करने के लिए करते हैं।.

हमलावर ने फिर बेहद संकीर्ण तरलता स्थिति बनाने की तैयारी की, मूल्य सीमा को 300,000 ( की निम्नतम बोली कीमत और 300,200 की उच्चतम बोली कीमत के बीच सटीक रूप से निर्धारित किया, जिसमें मूल्य चौड़ाई केवल 1.00496621% थी।.

उपरोक्त तरीकों के माध्यम से, हैकर्स ने पर्याप्त संख्या में टोकन और भारी तरलता का उपयोग करके haSUI की कीमत में सफलतापूर्वक हेरफेर किया। इसके बाद, उन्होंने कई ऐसे टोकनों में भी हेरफेर किया जिनका कोई वास्तविक मूल्य नहीं था।.

2. तरलता बढ़ाना

हमलावर एक सीमित लिक्विडिटी स्थिति बनाता है और लिक्विडिटी जोड़ने की घोषणा करता है, लेकिन checked_shlw फ़ंक्शन में मौजूद एक खामी के कारण, अंत में केवल 1 टोकन ही एकत्र किया जाता है।.

मूलतः इसके दो कारण हैं:

1. मास्क बहुत चौड़ा सेट किया गया है: यह एक बहुत बड़ी लिक्विडिटी कैप जोड़ने के बराबर है, जिससे कॉन्ट्रैक्ट में उपयोगकर्ता इनपुट का सत्यापन अप्रभावी हो जाता है। हैकर्स असामान्य पैरामीटर सेट करके ऐसे इनपुट बनाते हैं जो हमेशा कैप से कम होते हैं, इस प्रकार ओवरफ्लो डिटेक्शन को बायपास कर देते हैं।.

2. डेटा ओवरफ्लो होने पर डेटा छोटा कर दिया जाता है: जब n का शिफ्ट ऑपरेशन किया जाता है

3. तरलता की निकासी

उन्होंने त्वरित ऋण भुगतान किया और भारी मुनाफा बरकरार रखा, जिसके परिणामस्वरूप अंततः कई तरलता स्रोतों से सैकड़ों मिलियन डॉलर मूल्य की टोकन संपत्ति निकाल ली गई।.

इस हमले के परिणामस्वरूप निम्नलिखित संपत्तियां चोरी हो गईं, जिससे धन का भारी नुकसान हुआ: – 12.9 मिलियन एसयूआई (लगभग 1 ट्रिलियन डॉलर 10 ट्रिलियन डॉलर 54 मिलियन) – $60 मिलियन USDC – $4.9 मिलियन हेडल स्टेक्ड एसयूआई – $19.5 मिलियन शौचालय – HIPPO और LOFI जैसे अन्य टोकन 75-80% तक गिर गए, और तरलता समाप्त हो गई।

2.2 इस भेद्यता के कारण और विशेषताएँ

सेटस की भेद्यता में तीन विशेषताएं हैं:

1. मरम्मत की लागत बेहद कम है

एक ओर, सेटस घटना का मूल कारण सेटस गणित पुस्तकालय में हुई एक चूक है। , यह प्रोटोकॉल के मूल्य निर्धारण तंत्र या अंतर्निहित संरचना में कोई त्रुटि नहीं है। दूसरी ओर, यह भेद्यता केवल Cetus तक ही सीमित है और इसका SUIs कोड से कोई संबंध नहीं है। भेद्यता का मूल कारण सीमा शर्त निर्धारण में निहित है। जोखिम को पूरी तरह से समाप्त करने के लिए केवल दो पंक्तियों के कोड में संशोधन की आवश्यकता है। सुधार पूरा होने के बाद, इसे मुख्य नेटवर्क पर तुरंत तैनात किया जा सकता है ताकि यह सुनिश्चित किया जा सके कि बाद के अनुबंध तर्क पूर्ण हैं और भेद्यता समाप्त हो गई है।.

2. उच्च स्तर की छलावरण क्षमता

यह अनुबंध दो वर्षों से बिना किसी समस्या के सुचारू रूप से चल रहा है। सेटस प्रोटोकॉल ने कई ऑडिट किए हैं, लेकिन कोई खामी नहीं पाई गई है। इसका मुख्य कारण यह है कि गणितीय गणनाओं के लिए उपयोग की जाने वाली इंटीजर_मेट लाइब्रेरी को ऑडिट के दायरे में शामिल नहीं किया गया था।.

हैकर्स अत्यधिक मूल्यों का उपयोग करके सटीक ट्रेडिंग रेंज बनाते हैं और अत्यधिक तरलता वाले बेहद दुर्लभ परिदृश्य तैयार करते हैं, जिससे असामान्य तर्क क्रिया शुरू हो जाती है। इससे पता चलता है कि ऐसी समस्याओं का पता सामान्य परीक्षणों से लगाना मुश्किल होता है। ऐसी समस्याएं अक्सर लोगों की नजरों से ओझल रहती हैं, इसलिए इनका पता लगने में लंबा समय लग जाता है।.

3. यह समस्या केवल Move में ही नहीं है।

संसाधन सुरक्षा और टाइप चेकिंग के मामले में Move कई स्मार्ट कॉन्ट्रैक्ट भाषाओं से बेहतर है, और इसमें सामान्य परिस्थितियों में पूर्णांक ओवरफ़्लो समस्याओं का अंतर्निहित पता लगाने की सुविधा है। ओवरफ़्लो तब हुआ जब लिक्विडिटी जोड़ते समय, टोकन की आवश्यक संख्या की गणना करते समय, ऊपरी सीमा की जाँच के लिए पहले गलत मान का उपयोग किया गया था, और पारंपरिक गुणा ऑपरेशन के बजाय शिफ्ट ऑपरेशन का उपयोग किया गया था। यदि यह पारंपरिक जोड़, घटाव, गुणा और भाग ऑपरेशन होता, तो Move में ओवरफ़्लो की स्वचालित रूप से जाँच हो जाती, और यह उच्च-क्रम ट्रंकेशन समस्या उत्पन्न नहीं होती।.

इसी तरह की कमजोरियां अन्य भाषाओं (जैसे सॉलिडिटी और रस्ट) में भी पाई गई हैं, और पूर्णांक ओवरफ्लो सुरक्षा की कमी के कारण इनका फायदा उठाना और भी आसान है; सॉलिडिटी संस्करण के अपडेट से पहले, ओवरफ्लो का पता लगाने की क्षमता बहुत कमजोर थी। जोड़ ओवरफ्लो, घटाव ओवरफ्लो, गुणा ओवरफ्लो आदि की घटनाएं पहले भी हो चुकी हैं, और इसका सीधा कारण यह है कि गणना का परिणाम सीमा से बाहर होता है। उदाहरण के लिए, सॉलिडिटी भाषा में BEC और SMT नामक दो स्मार्ट अनुबंधों में मौजूद कमजोरियां सावधानीपूर्वक निर्मित मापदंडों के माध्यम से अनुबंध में मौजूद पहचान कथनों को दरकिनार कर देती हैं, और अत्यधिक स्थानांतरण द्वारा हमला किया जाता है।.

3. SUI’s consensus mechanism

3.1 एसयूआई सहमति तंत्र का परिचय

एसयूआई आधिकारिक माध्यम

अवलोकन :

SUI डेलीगेटेड प्रूफ ऑफ स्टेक (DPoS) फ्रेमवर्क को अपनाता है। हालांकि DPoS तंत्र लेनदेन की गति को बढ़ा सकता है, लेकिन यह PoW (प्रूफ ऑफ वर्क) की तरह उच्च स्तर का विकेंद्रीकरण प्रदान नहीं कर सकता। इसलिए, SUI का विकेंद्रीकरण स्तर अपेक्षाकृत कम है, शासन की सीमा अपेक्षाकृत उच्च है, और सामान्य उपयोगकर्ताओं के लिए नेटवर्क शासन को सीधे प्रभावित करना कठिन है।.

– सत्यापनकर्ताओं की औसत संख्या: 106

– औसत युग अवधि: 24 घंटे

क्रियाविधि:

– इक्विटी डेलीगेशन: सामान्य उपयोगकर्ताओं को स्वयं नोड्स चलाने की आवश्यकता नहीं है। जब तक वे SUI का वादा करते हैं और इसे योग्य वैलिडेटर्स को डेलीगेट करते हैं, तब तक वे नेटवर्क सुरक्षा आश्वासन और पुरस्कार वितरण में भाग ले सकते हैं। यह तंत्र सामान्य उपयोगकर्ताओं के लिए भागीदारी की सीमा को कम कर सकता है, जिससे वे विश्वसनीय वैलिडेटर्स को नियुक्त करके नेटवर्क सहमति में भाग ले सकते हैं। यह पारंपरिक PoS की तुलना में DPoS का एक प्रमुख लाभ भी है।.

– प्रतिनिधि राउंड ब्लॉक जनरेशन: कुछ चुनिंदा वैलिडेटर एक निश्चित या यादृच्छिक क्रम में ब्लॉक उत्पन्न करते हैं, जिससे पुष्टि की गति और टीपीएस में सुधार होता है।. – गतिशील चुनाव: प्रत्येक मतगणना चक्र के बाद, मतदान भार के अनुसार गतिशील रोटेशन किया जाता है, और नोड की जीवंतता, हित की स्थिरता और विकेंद्रीकरण सुनिश्चित करने के लिए सत्यापनकर्ता समूह को फिर से चुना जाता है।.

डीपीओएस के फायदे :

– उच्च दक्षता: चूंकि ब्लॉक-उत्पादक नोड्स की संख्या नियंत्रणीय है, इसलिए नेटवर्क मिलीसेकंड में पुष्टिकरण पूरा कर सकता है और उच्च टीपीएस आवश्यकताओं को पूरा कर सकता है।.

– कम लागत: सहमति प्रक्रिया में कम नोड्स भाग लेते हैं, और सूचना सिंक्रनाइज़ेशन और हस्ताक्षर एकत्रीकरण के लिए आवश्यक नेटवर्क बैंडविड्थ और कंप्यूटिंग संसाधन काफी कम हो जाते हैं। परिणामस्वरूप, हार्डवेयर और संचालन एवं रखरखाव लागत कम हो जाती है, कंप्यूटिंग शक्ति की आवश्यकता कम हो जाती है, और कुल लागत कम हो जाती है। अंततः, उपयोगकर्ता शुल्क कम हो जाता है।. – उच्च सुरक्षा: प्रतिज्ञा और प्रतिनिधिमंडल तंत्र एक साथ हमलों की लागत और जोखिम को बढ़ाता है; ऑन-चेन दंड तंत्र के साथ मिलकर, दुर्भावनापूर्ण व्यवहार को प्रभावी ढंग से दबा दिया जाता है।.

साथ ही, SUI की सहमति प्रक्रिया में, बायज़ेंटाइन फॉल्ट टॉलरेंस (BFT) पर आधारित एक एल्गोरिदम का उपयोग किया जाता है, जिसके अनुसार लेन-देन की पुष्टि होने से पहले सत्यापनकर्ताओं के दो-तिहाई से अधिक मतों की सहमति आवश्यक होती है। यह प्रक्रिया सुनिश्चित करती है कि यदि कुछ नोड्स दुर्भावनापूर्ण तरीके से कार्य करें, तब भी नेटवर्क सुरक्षित रहे और कुशलतापूर्वक कार्य करे। किसी भी अपग्रेड या महत्वपूर्ण निर्णय के लिए, उन्हें लागू करने हेतु दो-तिहाई से अधिक मतों की आवश्यकता होती है।.

संक्षेप में, डीपीओएस वास्तव में असंभव त्रिकोण का एक समझौता समाधान है, जो विकेंद्रीकरण और दक्षता के बीच संतुलन बनाता है। सुरक्षा, विकेंद्रीकरण और स्केलेबिलिटी के इस असंभव त्रिकोण में, डीपीओएस बेहतर प्रदर्शन के बदले सक्रिय ब्लॉक नोड्स की संख्या कम करने का विकल्प चुनता है। शुद्ध पीओएस या पीओडब्ल्यू की तुलना में, यह पूर्ण विकेंद्रीकरण की एक निश्चित सीमा को छोड़ देता है, लेकिन नेटवर्क थ्रूपुट और लेनदेन की गति में उल्लेखनीय सुधार करता है।.

3.2 SUI’s performance in this attack

3.2.1 हिमांक तंत्र का संचालन

इस घटना में, SUI ने हमलावरों से जुड़े पतों को तुरंत फ्रीज कर दिया।

कोड स्तर पर, यह ब्लॉकचेन पर ट्रांसफर लेनदेन को पैकेज करना असंभव बना देता है। सत्यापन नोड SUI ब्लॉकचेन का मुख्य घटक है, जो लेनदेन को सत्यापित करने और प्रोटोकॉल नियमों को लागू करने के लिए जिम्मेदार है। हमलावर से संबंधित लेनदेन को सामूहिक रूप से अनदेखा करके, इन सत्यापनकर्ताओं ने सर्वसम्मति स्तर पर पारंपरिक वित्त में खाता फ्रीजिंग तंत्र के समान एक तंत्र लागू किया है।.

SUI में पहले से ही एक अंतर्निहित अस्वीकरण सूची तंत्र मौजूद है, जो एक ब्लैकलिस्ट फ़ंक्शन है और सूचीबद्ध पतों से जुड़े किसी भी लेनदेन को अवरुद्ध करता है। चूंकि यह फ़ंक्शन क्लाइंट में पहले से मौजूद है, इसलिए हमले के दौरान इसका उपयोग किया जा सकता है।

SUI हैकर्स के पते को तुरंत फ्रीज करने में सक्षम है। इस सुविधा के बिना, भले ही SUI के पास केवल 113 वैलिडेटर्स हों, Cetus के लिए सभी वैलिडेटर्स को कम समय में एक-एक करके प्रतिक्रिया देने के लिए समन्वय करना मुश्किल होगा।.

3.2.2 ब्लैकलिस्ट में बदलाव करने का अधिकार किसके पास है?

TransactionDenyConfig एक YAML/TOML कॉन्फ़िगरेशन फ़ाइल है जिसे प्रत्येक वैलिडेटर द्वारा स्थानीय रूप से लोड किया जाता है। नोड चलाने वाला कोई भी व्यक्ति इस फ़ाइल को संपादित कर सकता है, नोड को हॉट रीलोड या रीस्टार्ट कर सकता है और सूची को अपडेट कर सकता है। देखने में ऐसा लगता है कि प्रत्येक वैलिडेटर अपने स्वयं के मान व्यक्त करने के लिए स्वतंत्र है।.

व्यवहार में, सुरक्षा नीतियों की निरंतरता और प्रभावशीलता सुनिश्चित करने के लिए इस तरह के महत्वपूर्ण कॉन्फ़िगरेशन में किए जाने वाले अपडेट आमतौर पर समन्वित होते हैं। चूंकि यह SUI टीम द्वारा किया जाने वाला एक तत्काल अपडेट है, इसलिए मूल रूप से SUI फाउंडेशन (या इसके अधिकृत डेवलपर) ही इस अस्वीकरण सूची को निर्धारित और अपडेट करते हैं।.

SUI publishes a blacklist, and in theory validators can choose whether to adopt it or not — but in practice most automatically adopt it by default. So while this feature protects user funds, it does inherently have a degree of centralization.

3.2.3 ब्लैकलिस्ट फ़ंक्शन का सार

ब्लैकलिस्ट फ़ंक्शन वास्तव में प्रोटोकॉल का मूल तर्क नहीं है। यह आपात स्थितियों से निपटने और उपयोगकर्ता के धन की सुरक्षा सुनिश्चित करने के लिए सुरक्षा की एक अतिरिक्त परत की तरह है।.

यह मूलतः एक सुरक्षा गारंटी तंत्र है। यह दरवाजे से बंधी चोरी-रोधी जंजीर के समान है, जो केवल घर में घुसपैठ करने वालों, यानी प्रोटोकॉल का उल्लंघन करने वालों के लिए ही सक्रिय होती है। उपयोगकर्ताओं के लिए:

– बड़े निवेशकों, जो तरलता के मुख्य प्रदाता हैं, के लिए प्रोटोकॉल की सबसे बड़ी चिंता निधियों की सुरक्षा सुनिश्चित करना है, क्योंकि वास्तव में सभी ऑन-चेन डेटा (टीवीएल) बड़े निवेशकों द्वारा ही प्रदान किया जाता है। यदि प्रोटोकॉल को दीर्घकालिक रूप से विकसित होना है, तो सुरक्षा को प्राथमिकता दी जानी चाहिए।.

खुदरा निवेशक इकोसिस्टम की गतिविधियों में योगदानकर्ता और प्रौद्योगिकी एवं सामुदायिक सह-निर्माण के प्रबल समर्थक होते हैं। परियोजना के स्वामी को उम्मीद है कि खुदरा निवेशक भी सह-निर्माण में शामिल होंगे, जिससे इकोसिस्टम में धीरे-धीरे सुधार होगा और निवेशकों को बनाए रखने की दर बढ़ेगी। DeFi क्षेत्र में सबसे महत्वपूर्ण है धन की सुरक्षा।.

यह निर्धारित करने की कुंजी कि यह केंद्रीकृत है या नहीं, यह है कि क्या उपयोगकर्ता के पास संपत्तियों पर नियंत्रण है। इस संबंध में, SUI उपयोगकर्ता संपत्तियों के स्वाभाविक स्वामित्व को प्रदर्शित करने के लिए Move प्रोग्रामिंग भाषा का उपयोग करता है:

SUI, Move भाषा पर आधारित है, और Move की मूल अवधारणा को इस प्रकार संक्षेप में प्रस्तुत किया जा सकता है: फंड पते का अनुसरण करते हैं:

सॉलिडिटी भाषा के विपरीत, जो स्मार्ट कॉन्ट्रैक्ट्स को इंटरैक्शन के मूल में उपयोग करती है, मूव में, उपयोगकर्ता की संपत्तियां हमेशा व्यक्तिगत पतों के तहत सीधे संग्रहीत होती हैं, और लेनदेन का तर्क संसाधन स्वामित्व के हस्तांतरण के इर्द-गिर्द घूमता है। इसका अर्थ है कि संपत्तियों का नियंत्रण स्वाभाविक रूप से उपयोगकर्ता के पास होता है, न कि कॉन्ट्रैक्ट के पास, जिससे कॉन्ट्रैक्ट की खामियों या अनुचित अनुमति डिज़ाइन के कारण धन हानि का जोखिम कम हो जाता है, और मौलिक रूप से विकेंद्रीकृत विशेषता को बढ़ावा मिलता है।.

SUI वर्तमान में विकेंद्रीकरण को मजबूत करने पर भी काम कर रहा है। यह SIP-39 प्रस्ताव को लागू करके वैलिडेटर्स के लिए प्रवेश सीमा को धीरे-धीरे कम कर रहा है। नए प्रस्ताव के अनुसार, वैलिडेटर्स के लिए प्रवेश सीमा को केवल स्टेक राशि से बदलकर मतदान अधिकार कर दिया गया है, जिससे सामान्य उपयोगकर्ताओं की भागीदारी बढ़ रही है।.

3.3 विकेंद्रीकरण की सीमा और वास्तविकता: एसयूआई के कारण उत्पन्न शासन विवाद

In this emergency response of SUI, the joint actions of the community and validators have triggered a heated discussion on its degree of “decentralization”:

कुछ क्रिप्टो चिकित्सकों का मानना है कि एसयूआई अधिक विकेंद्रीकृत है:

– एसयूआई समुदाय के सदस्यों ने जवाब दिया, विकेंद्रीकरण का मतलब लोगों को नुकसान होते देखना नहीं है, बल्कि सभी को बिना किसी की अनुमति के मिलकर कार्रवाई करने की अनुमति देना है। – बड़ी मात्रा में धन की चोरी होते देखना और चुपचाप बैठे रहना असंभव है।. – यह वास्तविक दुनिया में विकेंद्रीकरण है, शक्तिहीनता नहीं, बल्कि समुदाय के साथ मिलकर काम करना और प्रतिक्रिया देना है। विकेंद्रीकरण का मूल तत्व लोगों पर हमले होते देखना नहीं है, बल्कि समुदाय की बिना अनुमति के समन्वित तरीके से कार्रवाई करने की क्षमता है।. – यह समस्या केवल SUI तक ही सीमित नहीं है – एथेरियम से लेकर BSC तक, अधिकांश PoS चेन वैलिडेटर के केंद्रीकरण के समान जोखिमों का सामना करती हैं। SUI का मामला इस समस्या को और भी अधिक स्पष्ट कर देता है।.

कुछ चिकित्सकों का यह भी मानना है कि एसयूआई बहुत अधिक केंद्रीकृत है:

उदाहरण के लिए: साइबर कैपिटल के संस्थापक जस्टिन बॉन्स ने स्पष्ट रूप से कहा कि एसयूआई के वैलिडेटर्स हैकर्स के लेन-देन को रोकने के लिए मिलकर काम कर रहे हैं। क्या इसका मतलब यह है कि एसयूआई केंद्रीकृत है? इसका संक्षिप्त उत्तर है: हाँ। लेकिन इससे भी महत्वपूर्ण सवाल यह है कि ऐसा क्यों है? क्योंकि संस्थापकों के पास आपूर्ति का अधिकांश हिस्सा है, और केवल 114 वैलिडेटर्स हैं! तुलना के लिए, एथेरियम में 10 लाख से अधिक वैलिडेटर्स हैं, और सोलाना में 1,157 हैं।.

लेकिन हमें लगता है कि यह सिद्धांत कुछ हद तक एकतरफा है:

– सभी एसयूआई वैलिडेटर्स के कार्य मूल रूप से समान हैं, और मेटाबॉलिज्म प्राप्त करने और शक्ति के केंद्रीकरण और असमान आवंटन को रोकने के लिए वैलिडेटर्स को गतिशील रूप से घुमाया और अपडेट किया जाता है।.

व्यापक आर्थिक सिद्धांत के परिप्रेक्ष्य से, सूचना विषमता और अपूर्ण बाजार विकास के कारण, वर्तमान चरण में मध्यम और मामूली केंद्रीकरण आवश्यक है।.

परंपरागत आर्थिक सिद्धांत में, केंद्रीकृत मॉडल के भी अपने फायदे हैं।

– सूचना विषमता के जोखिम को कम करें: केंद्रीकृत संस्थाओं के पास अक्सर अधिक जानकारी होती है और वे लेनदेन के जोखिमों का अधिक सटीक आकलन कर सकती हैं, जिससे प्रतिकूल चयन और नैतिक जोखिम की घटना से प्रभावी रूप से बचा जा सकता है।.

– बाजार में उतार-चढ़ाव का सामना करना: बाहरी झटकों या प्रणालीगत जोखिमों का सामना करने पर, केंद्रीकृत तंत्र तेजी से निर्णयों को एकीकृत कर सकते हैं, संसाधनों का आवंटन कर सकते हैं और बाजार की लचीलापन और अनुकूलन क्षमता में सुधार कर सकते हैं।.

– समन्वय और सहयोग को बढ़ावा देना: केंद्रीकृत संस्थाएं कई पक्षों के बीच हितों के खेल में अधिक कुशल समन्वय प्राप्त करने में मदद करती हैं, संसाधनों के तर्कसंगत आवंटन को बढ़ावा देती हैं और समग्र दक्षता में सुधार करती हैं।.

सामान्यतः, सीमित और सूक्ष्म केंद्रीकरण कोई आपदा नहीं है। , लेकिन वास्तविक आर्थिक परिस्थितियों में विकेंद्रीकरण के आदर्श का एक प्रभावी पूरक है। यह एक संक्रमणकालीन व्यवस्था है, और क्रिप्टो जगत अंततः विकेंद्रीकरण की दिशा में विकसित होगा। यह उद्योग की आम सहमति है और प्रौद्योगिकी एवं अवधारणाओं के विकास का अंतिम लक्ष्य है। इस घटना के परिदृश्य में, इस केंद्रीकरण ने कीन्सवाद के समान व्यापक आर्थिक विनियमन को प्राप्त किया। अर्थव्यवस्था में भी यही सच है। पूरी तरह से विकेंद्रीकृत बाजार अर्थव्यवस्था भी आर्थिक संकट को जन्म देगी। उचित व्यापक आर्थिक विनियमन आर्थिक प्रणाली को अनुकूल दिशा में विकसित कर सकता है।.

4. Move language’s technical moat

क्रिप्टो जगत में जहां स्मार्ट कॉन्ट्रैक्ट सुरक्षा संबंधी घटनाएं अक्सर होती रहती हैं, वहीं मूव भाषा अपने संसाधन मॉडल, टाइप सिस्टम और सुरक्षा तंत्र के साथ नई पीढ़ी की सार्वजनिक चेन के लिए धीरे-धीरे एक महत्वपूर्ण बुनियादी ढांचा बनती जा रही है:

1. निधि का स्वामित्व स्पष्ट है और प्राधिकरण स्वाभाविक रूप से पृथक है।

– गतिविधि: परिसंपत्तियाँ संसाधन हैं। प्रत्येक संसाधन स्वतंत्र है और केवल एक खाते से संबंधित हो सकता है। स्वामी की पहचान स्पष्ट रूप से करना आवश्यक है। परिसंपत्तियाँ पूरी तरह से उपयोगकर्ता के वॉलेट में मौजूद धन से संबंधित होती हैं। केवल उपयोगकर्ता ही इसका प्रबंधन कर सकता है, और अनुमतियाँ स्पष्ट हैं।.

– सॉलिडिटी: उपयोगकर्ता की संपत्तियां वास्तव में अनुबंधों द्वारा नियंत्रित होती हैं, और डेवलपर्स को पहुंच सीमित करने के लिए अतिरिक्त नियंत्रण तर्क लिखने की आवश्यकता होती है। यदि अनुमतियां गलत तरीके से लिखी जाती हैं, तो इससे स्मार्ट अनुबंध विफल हो सकते हैं और संपत्तियों में मनमाने ढंग से हेरफेर किया जा सकता है।.

2. भाषा स्तर पर पुन: प्रवेश विरोधी हमला

– मूव: संसाधन स्वामित्व और रैखिक प्रकार प्रणाली के आधार पर, प्रत्येक संसाधन उपयोग के बाद खाली हो जाता है और उसे दोबारा कॉल नहीं किया जा सकता है, जिससे स्वाभाविक रूप से पुन: प्रवेश हमलों के जोखिम से बचाव होता है।.

– सॉलिडिटी: रीएंट्रेंसी अटैक एथेरियम पर सबसे प्रसिद्ध आक्रमण विधियों में से एक है, जैसे कि प्रसिद्ध द डीएओ भेद्यता। सॉलिडिटी में रीएंट्रेंसी अटैक का खतरा है, जिसके लिए डेवलपर्स को चेक-इफेक्ट-इंटरेक्शन मोड के माध्यम से मैन्युअल रूप से बचाव करना आवश्यक है। एक बार चूक होने पर, यह अत्यधिक उच्च जोखिम पैदा कर सकता है।.

3. स्वचालित मेमोरी प्रबंधन और संसाधन स्वामित्व ट्रैकिंग

– मूव: रस्ट के लीनियर टाइप और ओनरशिप मॉडल पर आधारित, सभी संसाधनों के जीवनचक्र को कंपाइल टाइम पर ट्रैक किया जा सकता है। सिस्टम स्वचालित रूप से अप्रयुक्त वेरिएबल्स को रीसायकल करता है और अप्रत्यक्ष कॉपी या डिस्कार्डिंग को रोकता है, जिससे डैंगलिंग और बार-बार रिलीज़ होने का जोखिम समाप्त हो जाता है।.

– सॉलिडिटी: यह मैनुअल मेमोरी मैनेजमेंट के साथ स्टैक मॉडल का उपयोग करता है। डेवलपर्स को वेरिएबल लाइफसाइकिल को स्वयं बनाए रखना होता है, जिससे मेमोरी लीक, अमान्य संदर्भ या अनुमति के दुरुपयोग की संभावना बढ़ जाती है, और सुरक्षा कमजोरियों और हमले के जोखिम बढ़ जाते हैं।.

4. यह संरचना रस्ट से ली गई है, जो अधिक सुरक्षित और पठनीय है।

-अधिक कठोर सिंटैक्स: संकलन समय पर मजबूत टाइप चेकिंग, मेमोरी सुरक्षा, कोई अपरिभाषित चर नहीं, चलने से पहले तार्किक त्रुटियों को पकड़ा जा सकता है, जिससे ऑनलाइन दुर्घटनाएं कम होती हैं।.

-बेहतर त्रुटि रिपोर्टिंग तंत्र: कंपाइलर स्पष्ट रूप से त्रुटि के स्थान और प्रकार को इंगित करता है, जो विकास और डिबगिंग के लिए अनुकूल है और अप्रत्याशित व्यवहार को कम करता है।.

5. गैस की लागत कम और निष्पादन दक्षता अधिक

Move भाषा की संरचना संक्षिप्त है, निष्पादन पथ छोटा है, और वर्चुअल मशीन अनुकूलित है, जिससे प्रति इकाई गणना में संसाधनों की खपत कम होती है। यह निष्पादन दक्षता में सुधार कर उपयोगकर्ता के परिचालन लागत को कम कर सकता है, और DeFi और NFT मिंट जैसे उच्च-आवृत्ति ट्रेडिंग अनुप्रयोग परिदृश्यों के लिए उपयुक्त है।.

सामान्य तौर पर, Move न केवल सुरक्षा और नियंत्रणीयता के मामले में पारंपरिक स्मार्ट कॉन्ट्रैक्ट भाषाओं से कहीं बेहतर है, बल्कि यह संसाधन मॉडल और टाइप सिस्टम के माध्यम से सामान्य आक्रमण मार्गों और तार्किक कमजोरियों से भी पूरी तरह से बचता है। Move स्मार्ट कॉन्ट्रैक्ट विकास की दिशा को केवल संचालन से आगे बढ़ाकर अंतर्निहित सुरक्षा की ओर ले जाता है। यह SUI जैसी नई सार्वजनिक चेन के लिए एक ठोस आधार प्रदान करता है, और साथ ही संपूर्ण क्रिप्टो उद्योग के तकनीकी विकास के लिए नए द्वार खोलता है।.

5. एसयूआई हमले की घटना पर आधारित विचार और सुझाव

तकनीकी लाभ का अर्थ अचूकता नहीं है। सुरक्षा को सर्वोपरि मानकर बनाई गई श्रृंखला में भी, जटिल अनुबंध अंतःक्रियाएं और सीमा शर्तों का अनुचित प्रबंधन हमलावरों के लिए एक अवसर बन सकता है। एसयूआई पर हाल ही में हुई सुरक्षा घटना हमें फिर से याद दिलाती है: सुरक्षा डिजाइन के अलावा, ऑडिटिंग और गणितीय सत्यापन भी अपरिहार्य हैं। नीचे हम विकास और जोखिम नियंत्रण के दृष्टिकोण से लक्षित सुझाव और विचार प्रस्तुत करते हैं।.

5.1 हैकर हमले

1. गणितीय सीमा शर्तों का कड़ाई से विश्लेषण किया जाना चाहिए।. हैकिंग की घटना ने गणितीय सीमा शर्तों की खामियों को उजागर किया। हमलावर ने अनुबंध में तरलता की स्थिति में हेरफेर किया, गलत सीमा शर्तों और संख्यात्मक अतिप्रवाह का फायदा उठाया और अनुबंध की सुरक्षा जांच को दरकिनार कर दिया। इसलिए, सभी प्रमुख गणितीय कार्यों का कड़ाई से विश्लेषण किया जाना चाहिए ताकि यह सुनिश्चित हो सके कि वे विभिन्न इनपुट स्थितियों के तहत सही ढंग से काम करते हैं।.

2. जटिल कमजोरियों के लिए पेशेवर गणितीय ऑडिट की आवश्यकता होती है।. इस घटना में डेटा ओवरफ़्लो और बाउंड्री चेक त्रुटि संबंधी कमजोरियों में जटिल गणितीय गणनाएँ और बिट शिफ्ट ऑपरेशन शामिल हैं, जिन्हें पारंपरिक ऑडिट में पकड़ना मुश्किल है। पारंपरिक कोड ऑडिट अनुबंधों की कार्यक्षमता और सुरक्षा पर ध्यान केंद्रित करते हैं, जबकि जटिल गणितीय समस्याओं की समीक्षा के लिए आमतौर पर अधिक पेशेवर गणितीय पृष्ठभूमि की आवश्यकता होती है। इसलिए, ऐसे छिपे हुए खतरों की पहचान और निवारण के लिए एक पेशेवर गणितीय ऑडिट टीम को नियुक्त करने की अनुशंसा की जाती है।.

3. हमलों का शिकार हुई परियोजनाओं के लिए समीक्षा मानकों में सुधार करें।. हैकर बाज़ार में हेरफेर करने के लिए फ़्लैश लोन तंत्र का उपयोग करते हैं, जो यह स्पष्ट करता है कि जिन परियोजनाओं पर पहले हमले हो चुके हैं, उन पर भी हमले का खतरा बना रहता है। यदि किसी परियोजना पर पहले हमले हो चुके हैं, तो यह सुनिश्चित करने के लिए कि भविष्य में ऐसी ही कमज़ोरियाँ न हों, उसके कोड और अनुबंधों की अधिक सख्ती और सावधानीपूर्वक समीक्षा की जानी चाहिए। विशेष रूप से, गणितीय प्रसंस्करण, डेटा ओवरफ़्लो और तार्किक कमज़ोरियों की समीक्षा अधिक व्यापक होनी चाहिए।.

4. क्रॉस-टाइप न्यूमेरिकल रूपांतरणों के लिए सख्त सीमा जाँच।. हैकर्स मास्क सेटिंग के बहुत चौड़े होने और डेटा ओवरफ्लो के ट्रंकेट होने जैसी समस्याओं का फायदा उठाते हैं, जिससे अंततः अनुबंध गणना में त्रुटियां होती हैं और वे कीमतों में हेरफेर करने में सफल हो जाते हैं। पूर्णांक और फ्लोटिंग मानों के रूपांतरण जैसे सभी क्रॉस-टाइप संख्यात्मक रूपांतरणों को सख्ती से सीमित किया जाना चाहिए ताकि ओवरफ्लो या सटीकता में कमी का कोई जोखिम न हो। विशेष रूप से, बड़े मानों की गणना करते समय, अधिक सख्त दृष्टिकोण अपनाया जाना चाहिए।.

5. धूल भरी आंधी से होने वाला भारी नुकसान हैकर्स कम मूल्य वाले टोकनों (डस्ट) में हेरफेर करके कीमतों में गड़बड़ी करते हैं, खासकर डीएफआई क्षेत्र में एएमएम (एडवांस्ड मार्केट मेन्यू) के आदान-प्रदान के दौरान इन टोकनों की कम तरलता का फायदा उठाते हैं, जिससे बाजार में इनकी हेरफेर करना आसान हो जाता है। यह गतिविधि केवल उच्च मूल्य वाले टोकनों तक ही सीमित नहीं है; कम मूल्य वाले टोकन भी हमलों का एक जरिया बन सकते हैं, इसलिए प्रोजेक्ट मालिकों को डस्ट हमलों के संभावित खतरे से अवगत रहना चाहिए और ऐसे जोखिमों को रोकने के लिए उपाय करने चाहिए।.

6. हैकर गतिविधियों की वास्तविक समय में निगरानी और प्रतिक्रिया करने की क्षमताओं को मजबूत करें।

प्रोटोकॉल पर सफल हमले से पहले, हैकर ने इसी तरह का हमला करने की कोशिश की थी, लेकिन गैस की कमी के कारण लेन-देन विफल हो गया। इतनी बड़ी मात्रा में तरलता वाले लेन-देन के विफल होने पर भी, समय रहते इसका पता लगाकर अलर्ट जारी किया जाना चाहिए। प्लेटफ़ॉर्म की निगरानी प्रणाली को ऐसे असामान्य लेन-देन होने पर तुरंत जोखिम नियंत्रण तंत्र को सक्रिय करने और संभावित खतरों की पहचान करने में सक्षम होना चाहिए। ऑन-चेन लेन-देन व्यवहार की रीयल-टाइम निगरानी को मजबूत करके और उन्नत विश्लेषण उपकरणों और तकनीकी साधनों को मिलाकर, प्लेटफ़ॉर्म समस्या के शुरुआती चरण में ही समय रहते हस्तक्षेप कर सकता है और आगे के नुकसान से बच सकता है।.

5.2 ऑन-चेन फंड सुरक्षा और आपातकालीन प्रतिक्रिया

5.2.1 SUI’s response mechanism in crisis management

1. वैलिडेटर नोड्स आपस में जुड़े होते हैं और हैकर के पते समय रहते ब्लॉक कर दिए जाते हैं।

SUI वैलिडेटर नोड्स के बीच इंटरकनेक्शन को बेहतर बनाता है और हैकर एड्रेस को तुरंत ब्लॉक कर देता है, जिससे नुकसान कम से कम होता है।.

सबसे पहले, आपको ऑन-चेन फंड ट्रांसफर के मूल सिद्धांत को समझना होगा: फंड के स्वामित्व को साबित करने के लिए प्रत्येक ट्रांसफर पर एक निजी कुंजी द्वारा हस्ताक्षर किए जाने चाहिए। नेटवर्क वैलिडेटर (जैसे कि नोड या सॉर्टर) द्वारा इसकी वैधता की पुष्टि करने के बाद, इसे ब्लॉक में पैक किया जाता है और चेन पर प्रसारित किया जाता है, जिससे अंततः छेड़छाड़-रहित निपटान प्रक्रिया पूरी हो जाती है।.

एसयूआई द्वारा धनराशि को अवरुद्ध करना वास्तव में सत्यापनकर्ता पुष्टिकरण के चरण में ही किया जाता है: हैकर के पते को ब्लैकलिस्ट में जोड़कर और इसे एक साथ सभी सत्यापनकर्ता नोड्स में वितरित करके, जिससे वे पते से संबंधित लेनदेन को पैकेज करने और पुष्टि करने से इनकार कर देते हैं, इस प्रकार धनराशि को श्रृंखला पर डालने से रोकते हैं और एक फ्रीजिंग प्रभाव प्राप्त करते हैं।.

2. ऑडिट सब्सिडी और ऑन-चेन सुरक्षा में सुधार

SUI ऑन-चेन सुरक्षा को हमेशा बहुत महत्व देता है और ऑन-चेन परियोजनाओं के लिए निःशुल्क ऑडिट सेवाएं प्रदान करता है। यह इकोसिस्टम की सुरक्षा के लिए भी मजबूत समर्थन प्रदान करता है। Cetus हैकर हमले के बाद, SUI फाउंडेशन ने ऑडिट और सुरक्षा कमजोरियों से बचाव को मजबूत करने और ऑन-चेन सुरक्षा को और बेहतर बनाने के लिए 10 करोड़ रुपये का अतिरिक्त ऑडिट अनुदान देने की घोषणा की।.

3. सेटस और एसयूआई की समन्वित प्रतिक्रिया

इस सुरक्षा घटना में, SUI और Cetus ने मजबूत सहयोगात्मक प्रतिक्रिया क्षमता और पारिस्थितिक जुड़ाव तंत्र का प्रदर्शन किया। गड़बड़ी होने के बाद, Cetus टीम ने तुरंत SUI सत्यापन नोड से संपर्क किया और अधिकांश सत्यापनकर्ताओं के समर्थन से, हमलावरों के दो वॉलेट पते सफलतापूर्वक फ्रीज कर दिए, जिससे कुल 160 मिलियन अमेरिकी डॉलर से अधिक की धनराशि लॉक हो गई, और बाद में संपत्ति की वसूली और मुआवजे के लिए एक महत्वपूर्ण समय मिल गया।.

इससे भी महत्वपूर्ण बात यह है कि सेटस ने आधिकारिक तौर पर घोषणा की है कि अपने स्वयं के नकदी और टोकन भंडार और एसयूआई फाउंडेशन द्वारा प्रदान किए गए महत्वपूर्ण समर्थन के साथ, यह प्रभावित उपयोगकर्ताओं के लिए 1001टीपी9टी पूर्ण मुआवजा प्राप्त करने में सक्षम होगा।.

This series of coordinated actions not only demonstrates SUI’s infrastructure flexibility and execution capabilities in the face of extreme risks, but also reflects the trust foundation and responsibility consensus among projects within the ecosystem, laying a solid foundation for SUI DeFi to build a more resilient and secure ecosystem.

5.2.2 उपयोगकर्ता निधियों की सुरक्षा पर सेटस हैकर हमले पर विचार

1. तकनीकी दृष्टिकोण से, चेन पर सीधे फंड रिकवर करना असंभव नहीं है। इससे निपटने के दो सामान्य तरीके हैं:

– ऑन-चेन ऑपरेशंस को रोल बैक करना: यानी, हमले से पहले की स्थिति में वापस आने के लिए कुछ ऑन-चेन लेनदेन को वापस लेना;

– बहु-हस्ताक्षर अनुमतियों का उपयोग करें: बहु-पक्षीय प्राधिकरण के माध्यम से, प्रमुख वॉलेट को नियंत्रित करें और हैकर के पतों से जबरन धनराशि बरामद करें।.

हालांकि, इन प्रथाओं का उपयोग आमतौर पर तभी किया जाता है जब धनराशि बहुत अधिक हो और जोखिम बेहद अधिक हो। हालांकि ये प्रभावी हैं, लेकिन इनका विकेंद्रीकरण के सिद्धांत पर कुछ प्रभाव पड़ता है और ये विवादों को जन्म दे सकती हैं। इसलिए, कई परियोजना पक्षकार इनका उपयोग करने से बचने का प्रयास करते हैं, जब तक कि वे ऐसा करने के लिए विवश न हों, बातचीत संभव न हो और धनराशि की वसूली न हो सके।.

हाल के मामलों में, Cetus और SUI ने ऑन-चेन डेटा को सीधे तौर पर काटने के बजाय, इसे अधिक सौम्य तरीके से संभाला – जैसे कि वैलिडेटर स्तर पर दुर्भावनापूर्ण पतों के लेनदेन अनुरोधों को फ्रीज करना। पारंपरिक हिंसक तरीकों की तुलना में, यह दृष्टिकोण विकेंद्रीकरण की भावना का अधिक सम्मान करता है और Move इकोसिस्टम के तहत अधिक संवेदनशील सुरक्षा प्रबंधन क्षमताओं को भी दर्शाता है।.

2. सुरक्षा ट्रैकिंग तंत्र का सामुदायिक सह-निर्माण और सुधार

Move इकोसिस्टम की सुरक्षा को मजबूत करने के लिए, सामुदायिक सह-निर्माण ही कुंजी है। वर्तमान में, Move का तकनीकी आधार तो मजबूत है, लेकिन इसमें प्रतिभागियों की संख्या अपेक्षाकृत कम है, खासकर ऑन-चेन ट्रैकिंग और सुरक्षा ऑडिटिंग के संदर्भ में। इसके विपरीत, Ethereum ने वर्षों के सामुदायिक निर्माण के माध्यम से एक संपूर्ण ऑन-चेन मॉनिटरिंग टूल (जैसे कि Etherscan) विकसित किया है। इसलिए, समग्र इकोसिस्टम की पारदर्शिता और जोखिम प्रतिरोध को बेहतर बनाने के लिए, इसी तरह की ट्रैकिंग प्रणाली के निर्माण में अधिक डेवलपर्स और सुरक्षा एजेंसियों की भागीदारी आवश्यक है।.

3. निधियों की सुरक्षा सुनिश्चित करने के लिए बीमा क्षतिपूर्ति लागू करें। कुछ विकेन्द्रीकृत परियोजनाएं उपयोगकर्ताओं द्वारा गिरवी रखी गई निधियों की सुरक्षा प्रदान करने और कमजोरियों या हमलों के कारण होने वाले नुकसान के जोखिम को कम करने के लिए नेक्सस म्यूचुअल जैसे बीमा प्रोटोकॉल के साथ सहयोग करती हैं।.

6. SUI इकोसिस्टम लगातार फल-फूल रहा है: DeFi से परे, हर क्षेत्र में वृद्धि हो रही है।

एसयूआई निस्संदेह एक विशेष दौर से गुजर रहा है। कुछ चुनौतियों का सामना करने के बावजूद, यह टीवीएल, विकास गतिविधियों और पर्यावरण-अनुकूल निर्माण में अपनी अग्रणी स्थिति बनाए हुए है और सार्वजनिक श्रृंखलाओं की 'मूव' श्रृंखला में अग्रणी बना हुआ है। हालांकि, कुछ समुदायों में अभी भी भय और अनिश्चितता का माहौल है और वे एसयूआई के तकनीकी लाभों और पर्यावरण संबंधी संभावनाओं को लेकर तर्कसंगत रूप से जागरूक नहीं हैं।.

वर्तमान में, SUI नेटवर्क का कुल निवेश मूल्य (TVL) लगभग 1.6 बिलियन अमेरिकी डॉलर है, और DEX का औसत दैनिक लेनदेन लगभग 300 मिलियन अमेरिकी डॉलर है, जो इस नेटवर्क पर मजबूत पूंजी गतिविधि और उपयोगकर्ता उत्साह को दर्शाता है। हालांकि SUI मुख्यधारा के सार्वजनिक नेटवर्क का अपेक्षाकृत नया सदस्य है, फिर भी डेवलपर गतिविधि के मामले में यह शीर्ष पर है और इसका पारिस्थितिक तंत्र तेजी से विकसित हो रहा है। शुरुआती NFT संग्रह से लेकर अब DEX, बुनियादी ढांचा, गेम, DePIN आदि जैसे कई क्षेत्रों तक, अधिक से अधिक परियोजनाएं SUI पर निर्माण करना चुन रही हैं, जिससे धीरे-धीरे एक विविध अनुप्रयोग मैट्रिक्स का निर्माण हो रहा है।.

एसयूआई इकोसिस्टम का टीवीएल, डेफिललामा

इनमें से, स्टेबलकॉइन इकोसिस्टम के तीव्र विकास ने SUI के DeFi आधार के लिए एक महत्वपूर्ण नींव रखी है। DefiLlama के अनुसार, SUI चेन पर वर्तमान में तैनात स्टेबलकॉइन का कुल आकार US$1101 बिलियन से अधिक हो गया है, जो TVL का एक महत्वपूर्ण हिस्सा है और ऑन-चेन लिक्विडिटी का एक महत्वपूर्ण स्रोत बन गया है।.

यह रुझान डेफीलामा पब्लिक चेन रैंकिंग में भी झलकता है: एसयूआई वर्तमान में कुल चेन टीवीएल में 8वें स्थान पर और गैर-ईवीएम चेन में (सोलाना और बिटकॉइन के बाद) 3वें स्थान पर है; और ऑन-चेन लेनदेन गतिविधि के मामले में, एसयूआई विश्व में 5वें और गैर-ईवीएम नेटवर्क में 3वें स्थान पर है। आश्चर्यजनक रूप से, एसयूआई ने मेननेट लॉन्च होने के दो साल से भी कम समय में यह उपलब्धि हासिल की है, जो न केवल मिस्टेन लैब्स या फाउंडेशन के संसाधन निवेश के कारण है, बल्कि डेवलपर्स, उपयोगकर्ताओं और इंफ्रास्ट्रक्चर भागीदारों की संयुक्त भागीदारी का भी परिणाम है।.

सभी सार्वजनिक श्रृंखलाओं में SUI इकोसिस्टम की TVL रैंकिंग, DefiLlama

DefiLlama के अनुसार, गैर-EVM सार्वजनिक श्रृंखलाओं में SUI इकोसिस्टम की TVL रैंकिंग।

हाल ही में SUI इकोसिस्टम पर Binance का ध्यान भी काफी बढ़ गया है।. इसके अल्फा परियोजना क्षेत्र ने NAVI, SCA, BLUE, HIPPO और NS सहित कई प्रतिनिधि परियोजनाओं को लॉन्च किया है, जिससे पारिस्थितिक परियोजनाओं की पहुंच और व्यापारिक तरलता में और वृद्धि हुई है, और CEX के दृष्टिकोण में SUI पारिस्थितिकी तंत्र की रणनीतिक स्थिति को भी उजागर किया गया है।.

SUI समुदाय का एक हिस्सा प्रतिक्रिया देने में देरी कर रहा है, जिससे हमें SUI पर अन्य संभावित परियोजनाओं का अवलोकन करने का समय और अवसर मिल रहा है। Move प्रणाली की अग्रणी सार्वजनिक ब्लॉकचेन होने के नाते, SUI पर मौजूद परियोजनाएं अब भी हमारे ध्यान देने योग्य हैं। इस प्रक्रिया में, हम निवेश और समर्थन के योग्य और भी नवीन परियोजनाओं की खोज कर सकते हैं, साथ ही ब्लॉकचेन के भविष्य के विकास के लिए अनुभव भी अर्जित कर सकते हैं।.

तो, वर्तमान एसयूआई पारिस्थितिकी तंत्र में कौन-कौन सी प्रतिनिधि परियोजनाएं शामिल हैं? एसयूआई के वर्तमान पारिस्थितिक परिदृश्य को अधिक सहजता से प्रस्तुत करने के लिए, हम संक्षेप में सबसे प्रतिनिधि प्रोटोकॉल का चयन करेंगे।.

हालांकि उपभोक्ता और गेमिंग क्षेत्रों में SUI पर कई उत्कृष्ट परियोजनाएं हैं, लेकिन एक तरलता प्रदाता के रूप में हमारी पहचान को देखते हुए, इस बार हम DeFi क्षेत्र में मुख्य प्रोटोकॉल का विश्लेषण करने पर ध्यान केंद्रित करेंगे।.

एसयूआई पारिस्थितिकी तंत्र मानचित्र, क्लेन लैब्स, 23.5.28

DeFi प्रोटोकॉल

नवी प्रोटोकॉल

Navi, SUI पर आधारित एक संपूर्ण DeFi प्रोटोकॉल है, जिसमें मल्टी-एसेट लेंडिंग, लीवरेज्ड वॉल्ट, LSTFi (VOLO LST) और एग्रीगेटर Astros जैसी सुविधाएं उपलब्ध हैं। यह ब्लू-चिप एसेट्स और LP को सपोर्ट करता है। टोकनयह एस और लॉन्ग-टेल एसेट्स को बढ़ावा देता है और उन्नत रणनीति की जरूरतों को पूरा करने के लिए फ्लैश लोन सेवाएं प्रदान करता है। वर्तमान में इसका कुल निवेश मूल्य (TVL) 10 करोड़ अमेरिकी डॉलर से अधिक है, जो पूरे SUI नेटवर्क में दूसरे स्थान पर है। इसका मूल टोकन $NAVI OKX और Bybit जैसे प्रमुख एक्सचेंजों पर सूचीबद्ध है, जिससे यह SUI के सबसे प्रतिष्ठित ऋण प्लेटफार्मों में से एक बन गया है।.

वेबसाइट: https://www.naviprotocol.io/

एक्स: https://twitter.com/navi_protocol

बकेट प्रोटोकॉल

बकेट प्रोटोकॉल, SUI नेटवर्क पर तैनात एक लिक्विडिटी प्लेटफॉर्म है। उपयोगकर्ता कई एसेट्स को गिरवी रखकर $BUCK स्टेबलकॉइन बना सकते हैं। यह $SUI और $BTC सहित कई एसेट्स को सपोर्ट करता है, जिससे स्टेबलकॉइन लिक्विडिटी प्राप्त करने का एक लचीला तरीका मिलता है। वर्तमान में इसका कुल लॉक्ड वॉल्यूम (TVL) 110 मिलियन अमेरिकी डॉलर से अधिक है। बकेट प्रोटोकॉल, SUI इकोसिस्टम की लिक्विडिटी को बेहतर बनाने और DeFi एप्लिकेशन के परिदृश्यों का विस्तार करने में महत्वपूर्ण भूमिका निभाता है।.

वेबसाइट: https://www.bucketprotocol.io/

X: https://x.com/bucket_protocol

गति

मोमेंटम फाइनेंस एक विकेन्द्रीकृत एक्सचेंज है जो सुई पर बनाया गया है और यह ve(3, 3) कॉइन इकोनॉमिक्स का उपयोग करता है और इसका उद्देश्य टोकन जारी करने और तरलता प्रबंधन को एक ही DeFi बुनियादी ढांचे में एकीकृत करना है।. Ve(3, 3) मॉडल तरलता प्रदाताओं, व्यापारियों और प्रोटोकॉल के बीच प्रोत्साहनों को संरेखित करता है। प्रोटोकॉल प्रोत्साहन तरलता और वार्षिक प्रतिशत दर (APR) को बढ़ावा देते हैं, मतदाताओं को 100% शुल्क और रिश्वत मिलती है, तरलता प्रदाताओं को 100% MMT उत्सर्जन मिलता है, और व्यापारी कम शुल्क और कम फिसलन का लाभ उठाते हैं।. मोमेंटम सुई पर AusD, FDUSD और USDY जैसे प्रमुख स्टेबलकॉइन जारी करने के लिए भी जिम्मेदार है, जिससे एक महत्वपूर्ण बुनियादी ढांचे के रूप में इसकी भूमिका और मजबूत होती है।.

वेबसाइट: https://app.mmt.finance/

X: https://x.com/MMTFinance

ब्लूफ़िन

ब्लूफ़िन SUI पर एक विकेन्द्रीकृत पर्पेचुअल कॉन्ट्रैक्ट ट्रेडिंग प्लेटफ़ॉर्म है, जो USDC द्वारा कोलैटरलाइज़्ड 10 से अधिक कॉन्ट्रैक्ट मार्केट को सपोर्ट करता है, जिसमें 20 गुना तक का अधिकतम लेवरेज है। यह ऑफ़-चेन ऑर्डर बुक और ऑन-चेन सेटलमेंट आर्किटेक्चर का उपयोग करता है, और इसकी पुष्टि में 30 मिलीसेकंड से भी कम का विलंब होता है। इसका कुल ट्रेडिंग वॉल्यूम US$11050 बिलियन से अधिक हो चुका है, और इसकी बाज़ार हिस्सेदारी 8019 ट्रिलियन से अधिक है। ब्लूफ़िन स्पॉट ट्रेडिंग और अपने सब-प्रोटोकॉल अल्फा लेंड का विस्तार भी कर रहा है ताकि DeFi लेंडिंग मार्केट में व्यापक रूप से अपनी पैठ बना सके।.

वर्तमान में, इसका मूल टोकन $BLUE दक्षिण कोरिया के एक प्रमुख एक्सचेंज Bithumb पर सूचीबद्ध है।.

वेबसाइट: https://bluefin.io/

X: https://x.com/bluefinapp

हेडल प्रोटोकॉल

हेडल, SUI पर आधारित मूल LSD प्रोटोकॉल है। उपयोगकर्ता haSUI के बदले SUI को स्टेक करके रिटर्न और लिक्विडिटी दोनों प्राप्त कर सकते हैं। यह डायनामिक एलोकेशन के माध्यम से वैलिडेटर यील्ड को बेहतर बनाता है और Hae 3 मॉड्यूल पेश करता है, जिसमें एंटी-MEV मार्केट-मेकिंग मैकेनिज्म HMM, CEX सिमुलेशन स्ट्रेटेजी वॉल्ट haeVault और गवर्नेंस सिस्टम haeDAO शामिल हैं, जो संयुक्त रूप से APR और पूंजी दक्षता में सुधार करते हैं। वर्तमान में, TVL पूरी चेन में चौथे स्थान पर है और LSD क्षेत्र में एक महत्वपूर्ण खिलाड़ी बन रहा है।.

वर्तमान में, इसका मूल टोकन $HAEDAL प्रमुख एक्सचेंजों जैसे कि Binance, Bybit और Bithumb पर सूचीबद्ध है।.

वेबसाइट: https://www.haedal.xyz/

X: https://x.com/HaedalProtocol

आर्टिनल्स

आर्टिनल्स एक RWA प्रोटोकॉल है जो SUI पर आधारित है और कलाकृतियों, अचल संपत्ति और संग्रहणीय वस्तुओं जैसी वास्तविक संपत्तियों को व्यापार योग्य संपत्तियों में परिवर्तित करने के लिए समर्पित है। एनएफटी. इसका स्व-विकसित ART 20 मानक परिसंपत्ति निर्माण, व्यापार और प्रबंधन की संपूर्ण प्रक्रिया के डिजिटलीकरण का समर्थन करता है, और इसमें गतिशील मेटाडेटा और रॉयल्टी साझाकरण तंत्र मौजूद हैं। आर्टिनल्स ऑन-चेन परिसंपत्ति के लिए बाधा को कम करने के लिए कोड रहित डैशबोर्ड और लो-कोड SDK प्रदान करता है, और ObjeX.world के माध्यम से वास्तविक समय में परिसंपत्ति व्यापार को सक्षम बनाता है।.

वेबसाइट: https://artinals.com/

X: https://x.com/artinalslabs

डेपिन एआई

वालरस प्रोटोकॉल

मिस्टेन लैब्स द्वारा विकसित वालरस प्रोटोकॉल, एसयूआई का विकेन्द्रीकृत भंडारण और डेटा उपलब्धता प्रोटोकॉल है, जिसे विशेष रूप से नेटवर्क पर बड़ी फ़ाइलों के भंडारण के लिए डिज़ाइन किया गया है। यह डेटा स्लाइस को कई नोड्स में वितरित करने के लिए इरेज़र कोडिंग तकनीक को डीपीओएस सहमति के साथ जोड़ता है, जिससे उच्च त्रुटि सहनशीलता और डेटा पुनर्प्राप्ति सुनिश्चित होती है। साथ ही, मूव स्मार्ट कॉन्ट्रैक्ट पर निर्भर करते हुए, वालरस प्रोग्रामेबल स्टोरेज को सक्षम बनाता है, जिससे यह एनएफटी मीडिया फ़ाइलों जैसे अनुप्रयोगों में बेहतर प्रदर्शन करता है।.

वर्तमान में, इसका मूल टोकन $WAL कोरियाई एक्सचेंज UPbit, Bithumb और Bybit पर सूचीबद्ध है।

वेबसाइट: https://www.walrus.xyz/

एक्स: https://x.com/WalrusProtocol/

SUI इकोसिस्टम आश्चर्यजनक गति से बढ़ रहा है। अपनी अनूठी तकनीकी संरचना और व्यापक अनुप्रयोग परिदृश्यों के कारण इसने बड़ी संख्या में डेवलपर्स, उपयोगकर्ताओं और पूंजी को आकर्षित किया है। चाहे इंफ्रास्ट्रक्चर हो, DeFi हो, गेम्स हों, या DePIN और AI, SUI ने मजबूत प्रतिस्पर्धात्मकता और नवाचार का प्रदर्शन किया है। जैसे-जैसे Binance जैसे मुख्यधारा के एक्सचेंज SUI इकोसिस्टम के लिए अपना समर्थन बढ़ा रहे हैं, SUI से भविष्य में एक गेम चेन और एक विविध अनुप्रयोग प्लेटफॉर्म के रूप में उद्योग में अपनी स्थिति को और मजबूत करने की उम्मीद है, जिससे पारिस्थितिक विकास में एक नया अध्याय खुलेगा।.

यह लेख इंटरनेट से लिया गया है: सुरक्षा संकट के बाद दृढ़ विश्वास: एसयूआई में अभी भी दीर्घकालिक विकास की क्षमता क्यों है?

संबंधित: एयरड्रॉप साप्ताहिक रिपोर्ट | हाइपरलेन एयरड्रॉप पंजीकरण 14 अप्रैल को समाप्त होगा; शार्डियम मेननेट और एयरड्रॉप लॉन्च करेगा

मूल | ओडेली प्लैनेट डेली ( @OdailyChina ) लेखक: गोलेम ( @वेब3(_golem) ओडेली प्लैनेट डेली ने 31 मार्च, 2025 से 13 अप्रैल, 2025 तक क्लेम किए जा सकने वाले एयरड्रॉप प्रोजेक्ट्स की समीक्षा की है और इस अवधि के दौरान महत्वपूर्ण एयरड्रॉप जानकारी को भी संकलित किया है। विस्तृत जानकारी के लिए, लेख देखें। इनिशिया प्रोजेक्ट और एयर इन्वेस्टमेंट योग्यता का परिचय: इनिशिया एक L1 ब्लॉकचेन है जिसने 31 मार्च को एक एयरड्रॉप लॉन्च करने की घोषणा की, जिसके तहत सबसे पहले 50,000,000 INIT टोकन (कुल नेटवर्क आपूर्ति का 5%) नेटवर्क परीक्षकों, समर्थकों और प्रौद्योगिकी के उपयोगकर्ताओं को वितरित किए जाएंगे। इनिशिया टेस्टनेट प्रतिभागियों को 89.46% मिले, जो 44,731,300 INIT के बराबर है; इंटरवॉवन स्टैक पार्टनर्स को 4.50% मिले, जो 2,250,000 INIT के बराबर है; और सोशल कंट्रीब्यूटर्स को 6.04% मिले, जो 3,018,700 INIT के बराबर है। उपयोगकर्ता अब अपनी पात्रता की जांच कर सकते हैं और अपना दावा कर सकते हैं…